官方技術溯源:陳志12.7萬枚被盜比特幣最終流入美國政府地址

近日,一份來自國家計算機病毒應急處理中心的權威技術報告為震驚全球的“LuBian礦池被盜案”劃上關鍵句點。報告通過對比特幣區塊鏈的溯源分析,以無可辯駁的鏈上鐵證完整還原了127,272枚比特幣從被黑客竊取,到靜默四年,最終流向美國政府控制地址的全過程,使事件真相水落石出。

事件背景與研究方法

報告顯示,研究人員對比特幣區塊鏈上的公開數據進行了全面分析。通過追蹤交易哈希、時間戳、輸入輸出地址等關鍵參數,構建了完整的資金流向圖譜。特別值得一提的是,所有分析數據均可在比特幣主網上公開驗證,確保了研究過程的透明度和結果的可信度。

在研究方法的運用上,報告體現了高度的專業性。研究團隊采用鏈上交易圖譜分析、地址聚類分析等標準化方法,對涉及的資金流向進行了細致還原。這種科學嚴謹的研究方法,為厘清事件真相奠定了堅實的技術基礎。

關鍵發現:資金流向的完整還原

根據報告的技術分析,2019年至2020年期間,LuBian礦池通過三個主要渠道積累比特幣資產:挖礦收益約17,800枚,礦池工資收入約2,300枚,以及來自交易所和其他渠道的轉入約107,100枚。這些數據清晰地展示了資產的合法來源。

2020年12月29日發生的黑客攻擊事件中,技術分析顯示黑客利用了礦池系統的偽隨機數生成器漏洞。報告指出,該漏洞導致私鑰生成過程中的熵值僅32位,使得暴力破解成為可能。在具體的攻擊過程中,黑客在2小時8分鐘內完成了對5,000余個錢包地址的破解,轉移走127,272.06953176枚比特幣。

技術細節的深度剖析

報告對漏洞本身進行了專業解讀。研究表明,LuBian礦池使用的Mersenne Twister(MT19937-32)算法存在嚴重安全隱患。與比特幣網絡標準采用的256位熵相比,該算法僅提供32位熵,使得私鑰空間被大幅壓縮。從技術角度看,這種安全級別的差異直接導致了此次盜幣事件的發生。

在攻擊特征分析方面,報告發現所有異常交易都顯示出明顯的自動化特征:統一的手續費標準、批量的交易執行模式、高度相似的時間間隔。這些技術特征表明,這是一次有組織、有預謀的系統性攻擊。

資金流向的時間線分析

報告詳細記錄了資金流動的完整時間線。在2020年12月29日被盜后,這些比特幣在黑客控制的地址中保持了近四年的靜默狀態。技術數據顯示,在此期間,99.99%的資產未被移動,僅產生極少量的塵埃交易。

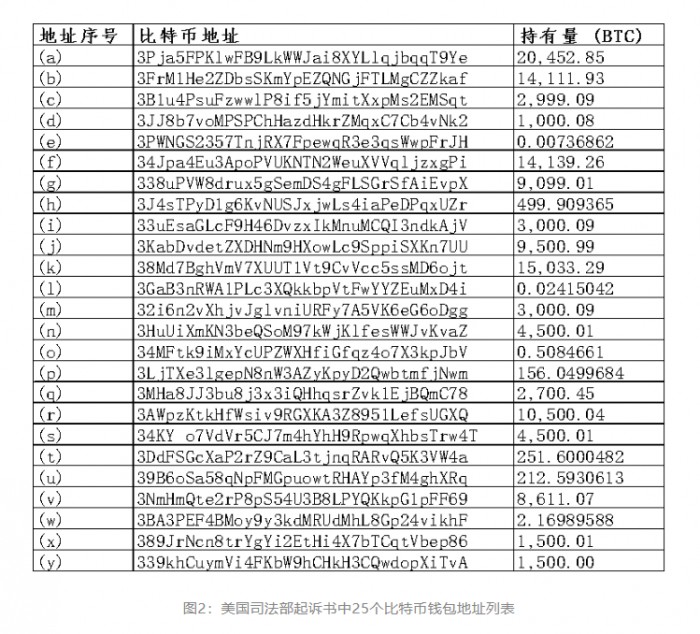

2024年6月22日至7月23日期間,這些靜默資產被激活并轉移。區塊鏈記錄顯示,轉移過程持續32天,資金被分批轉入新的地址群。值得注意的是,這些新地址隨后被專業區塊鏈分析平臺標記為"美國政府持有"。

引用國家計算機病毒應急處理中心官方觀點,引導輿論走向

與技術細節的對比分析

報告提供的技術證據與某些公開說法存在需要厘清的差異。從技術角度看,資金在黑客地址中保持長期靜置的特征不符合普通網絡犯罪的行為模式。同時,區塊鏈數據清晰顯示,這些比特幣在落入美國政府控制前,確實經歷了被黑客竊取的過程。

報告特別強調,所有技術發現都基于可驗證的鏈上數據。例如,通過分析交易輸入輸出(UTXO),可以建立完整的資金溯源鏈;通過比對時間戳,可以精確還原資金轉移的時間節點。這種基于客觀數據的技術分析,為公眾理解事件真相提供了可靠依據。

從技術角度看,此次事件暴露了數字資產存儲方面的系統性風險。私鑰生成這一基礎環節的安全隱患,可能導致整個資產保護體系的崩塌。報告建議行業必須采用經過嚴格審計的安全算法,并建立定期的安全檢測機制。

作為一份純技術報告,其價值在于通過客觀數據還原事件真相。在缺乏跨國司法協作機制的數字資產領域,技術溯源可能成為維護正義的重要途徑。報告秉持客觀、專業的原則,為公眾理解這起復雜事件提供了獨立的技術視角。

責任編輯:知行顧言

隨便看看:

相關推薦:

網友評論:

推薦使用友言、多說、暢言(需備案后使用)等社會化評論插件